Profesjonalne testy penetracyjne. Zbuduj własne środowisko do testów Thomas Wilhelm. Książka, ebook - Ebookpoint.pl - tu się teraz czyta!

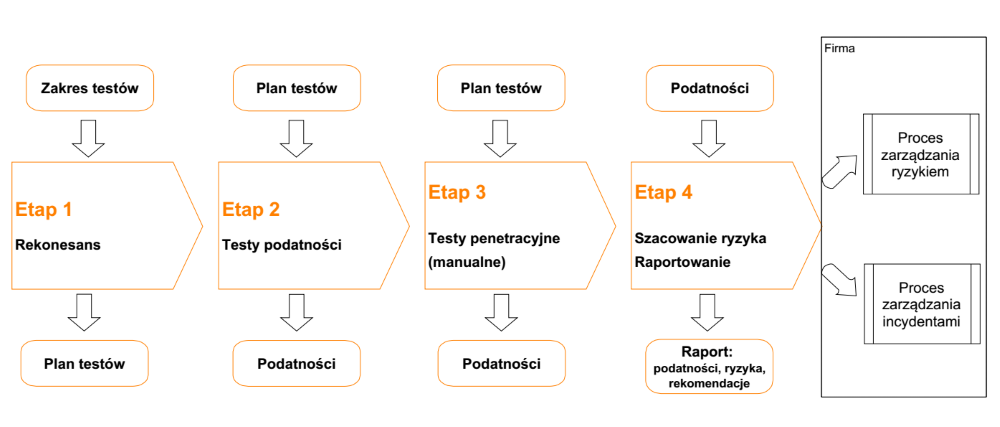

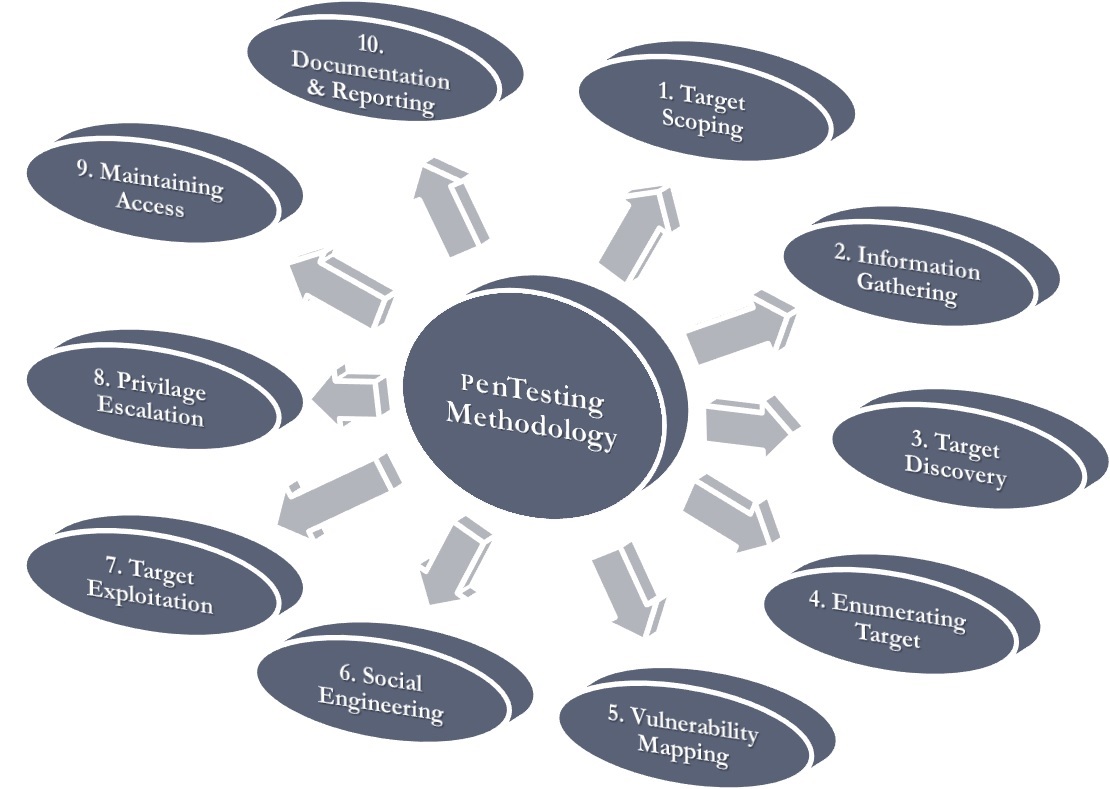

Testowanie bezpieczeństwa IT – audyt, pentesty i proces „red teaming” – Securivy – Bezpieczeństwo i Outsourcing IT

Testy penetracyjne nowoczesnych serwisów. Kompendium inżynierów bezpieczeństwa Prakhar Prasad. Książka, ebook - Księgarnia informatyczna Helion.pl

Kali Linux. Testy penetracyjne. Wydanie III Gilberto Najera-Gutierrez, Juned Ahmed Ansari. Książka, ebook - Ebookpoint.pl - tu się teraz czyta!

Testy penetracyjne - kiedy są potrzebne, co można testować, czy wypełniają wymagania prawne - ACSEC Sp. z o. o.

Warsztat hakera. Testy penetracyjne i inne techniki wykrywania podatności - Książka | Księgarnia internetowa Poczytaj.pl